Право на интернет-доступ — Википедия

Материал из Википедии — свободной энциклопедии

Право на доступ в Интернет, или право на доступ к Интернету, или право на Интернет-доступ подразумевает доступ в Интернет как одно из неотъемлемых прав человека, которое должно быть обеспечено государством, т.к. оно само обеспечивает реализацию права на свободу слова.

В 2003 созванная под надзором ООН ВВУИО сделала заявление о важности информационного общества в укреплении и защите прав человека.

С 30 ноября 2009 по 7 февраля 2010 BBC World Service опросила 27973 пользователей из 26 стран на тему, должен ли доступ в Интернет быть признан одним из неотъемлемых прав человека. 79% согласились, 15% не согласились, 6% не определились.

В мае 2011 специальный докладчик ООН по вопросу о праве на свободу убеждений и их свободное выражение Фрэнк Ларю передал доклад в Совет ООН по правам человека с исследованием тенденций и угроз праву индивидуума на поиск, получение и выражение информации и идей всех видов через Интернет. В докладе были перечислены 88 рекомендаций по продвижению и защите свободы слова в Интернет-пространстве, включая обеспечение постоянного доступа в Интернет для каждого. Рекомендации призывают к защите онлайн-анонимности, защите личной информации и данных граждан и декриминализации диффамации.

В сентябре 2016 Совет ООН по правам человека выпустил резолюцию с осуждением ограничения доступа к Интернету властями государств.

В июле и августе 2017 Общество Интернета опросило 10 тыс. пользователей из 20 стран на тему, должен ли доступ в Интернет быть признан одним из неотъемлемых прав человека. 83% согласились, 14% не согласись, 3% не определились.

Другое:

Также:

В большинстве испаноговорящих стран и Тунисе празднуется День Интернета. Комиссар Европейского союза по юстиции, фундаментальным правам и гражданству Вивиан Рединг является сторонницей признания права на Интернет-доступ базовым правом человека. В Панаме есть 214 площадок для бесплатного доступа к Интернету.

Как заблокировать интернет на компьютере: другому пользователю или ребенку

Блокировка интернета на компьютере не вызовет сложностей, если придерживаться инструкции. Необходимо рассмотреть распространенные методы, инструменты. Специальные программы обладают определенным функционалом, учитываются ограничения.

Блок доступа в интернет на ПК

Пользователи интересуются вопросом, как заблокировать интернет на компьютере, это можно сделать различными способами. В зависимости от предпочтений прибегают к помощи инструментов Windows, сторонних приложений. Учитывается тип операционной системы, а также оборудование, которое используется дома, на работе.

Важно! Чтобы детально ознакомиться с блокировкой, лучше перейти к конкретным методам.

Методы блокировки

Блокировка интернета, осуществляется такими способами:

- через брандмауэр;

- отключение соединения;

- создание прокси-сервера;

- при помощи программ.

Блокирование доступа в интернет программам через брандмауэр (в Windows)

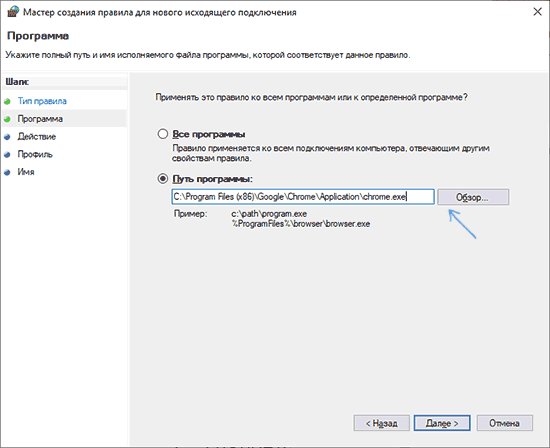

Интересным является вопрос, как заблокировать интернет программам при помощи брандмауэра. На примере операционной системы Windows 10 последовательность выглядит следующим образом:

- Панель управления.

- Строка поиска.

- Панель задач.

- Брандмауэр Windows.

- Дополнительные настройки.

- Строка создание правил.

- Вызов контекстного меню.

- Переходу в программы.

- Кнопка «далее».

Когда открывается мастер создания правил, на экране человек видит множество категорий. Среди них есть программы, разрешается выбрать путь, например, к конкретному браузеру или фоторедактору. Для этого необходимо лишь нажать кнопку «Обзор». В открытом каталоге надо найти приложение.

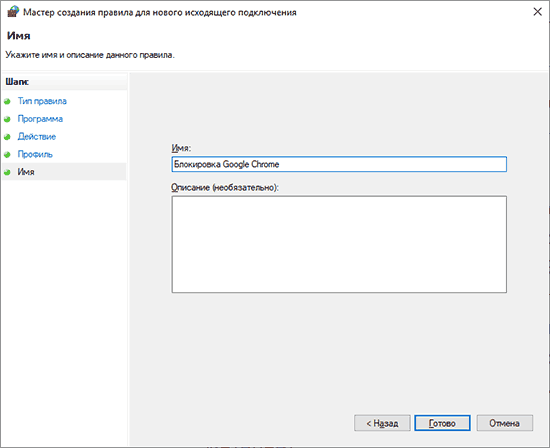

Важно! Блокировка подключения действует после сохранения настроек. Для правила необходимо уникальное имя, оно выбирается в рубрике мастера создания. Поле описания необязательное, его можно не заполнять. После ввода имени правила лучше сохранить изменения.

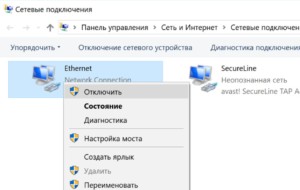

Отключение определенного соединения (в Windows)

Есть четкая инструкция, чтобы запретить доступ к интернету в локальной сети. Значение имеет тип операционной системы и сначала лучше посмотреть на компьютер с Windows 10.

Алгоритм действия:

- панель управления;

- настройки;

- сеть и интернет;

- беспроводные технологии;

- управление сетями;

- вызов свойств;

- автоматическое подключение;

- кнопка «выключить».

Есть возможность выбора автоматического подключения, когда человек находится в радиусе действия сети. Инструкция по блокировке интернета в системах Windows 7, 8 является схожей.

План действий:

- Пуск.

- Панель управления.

- Сети и задачи.

- Беспроводные технологии.

- Переход в Wi-Fi.

- Вызов контекстного меню.

- Удаление сети.

На примере Windows 8 доступна команда netsh. Для перехода в строку используется комбинация Win+R.

Создание фальшивого прокси-сервера

Если необходимо заблокировать интернет, поможет создание прокси-сервера. Для этого необходимы права администратора на компьютере.

План действий:

- Рубрика «система».

- Прокси-сервер.

- Вызов контекстного меню.

- Создание прокси-сервера.

В активном окне вводится имя, необходимо придумать пароль. Система запрашивает описание к прокси-серверу, требуется ввести имя хоста. После сохранения настроек стоит перезагрузить компьютер.

Блокирование подключения к интернету при помощи программ

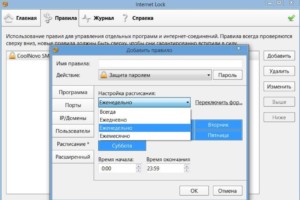

Интересен вопрос, как закрыть доступ в интернет другому пользователю. Это можно сделать только при помощи сторонних программ. Internet Lock — отличный инструмент, который находится в свободном доступе. Блокировка интернета на компьютере осуществляется после предварительного скачивания файла.

Особенности:

- небольшой размер 1.3 МБ;

- не требуется активация;

- поддержка Windows 7, 8, 10;

- русский интерфейс;

- доступна версия программы 6.0.6.

При установке файла открывается окно, где есть главная страница, правила, журнал, справка. Пользователю сообщают информацию o том, как блокировать интернет на время. Для этого используется общий режим. Он распространяется на все программы, однако можно вносить изменения. Если интересуют данные касательно обновления утилиты, предусмотрена рубрика «справка».

Важно! На экране показаны данные о программе, регистрации продукции. За расширенную версию придётся заплатить реальные деньги.

Во вкладке «правила» открываются следующие функции:

- добавление ограничения;

- удаление;

- изменение правил.

При добавлении задачи необходимо выбрать режим. Есть возможность блокировки пользователей, домена или IP-адреса. Человек выбирает стандартные правила или переходит к ручным настройкам.

Менее популярные программы:

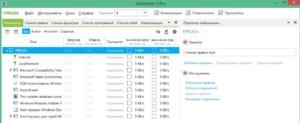

- NetLimiter.

- GlassWire.

- TMeter.

- NetPeeker.

NetLimiter ценится из-за функционала, приятного интерфейса. На главной странице отображены пользователи, статистика. Есть возможность просматривать дневные, недельные и месячные отчеты. В программе представлены вкладки трафика и уведомлений.

GlassWire — это программа с расширенным функционалом. Пользователю показаны списки всех приложений, которые запрашивают данные в сети. На главной странице есть вкладка статистики, уведомлений. Можно переходить к графикам или Firewall.

Важно! Инструмент применим для мониторинга трафика в сети. К сожалению, требуется покупка лицензии.

На изучение интерфейса необходимо потратить некоторое время. Администратор получает право к функциям, может менять режимы. Как вариант, легко вести удаленный мониторинг.

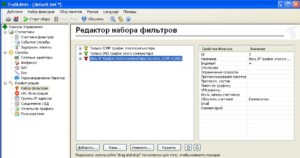

TMeter — это отличная альтернатива вышеуказанной программе. Функций не так много, но используется фильтр по URL. Таким образом, можно запрещать доступ к определенным сайтам. К сожалению, программа платная, полная версия доступна за 20 долларов. На главной странице открыта статистика, конфигурации. Можно просматривать действия, набор фильтров, пакеты данных.

Важно! Открыты счётчики фильтров и события службы. Во вкладке «статистика» есть пакеты данных, представлены списки процессов. Ещё отображаются адреса вредоносных файлов, можно посмотреть состояние мониторинга. Текущие события также отображаются во вкладке «статистика».

Если перейти в рубрику «службы», видны адаптеры и Firewall. Пользователю открыта функция перенаправления пакетов. Для просмотра набора фильтров используется подгруппа «конфигурация». На экране показаны группы IP-адресов и пользователи. Человек хоть каждый день может просматривать отчеты по трафику. В нижней области окна отображены основные процессы, мониторинг хостов. Во вкладке Option открываются пункты:

- график;

- счётчики;

- папки.

Максимальная скорость может быть представлена в виде удобного графика. Если детально рассматривать сетевые адаптеры, отображены основные режимы:

- строгий;

- активный;

- пассивный.

В поле можно заметить название устройства, среду передачи данных, IP, статус. Выбрав сетевой адаптер, открыты свойства, где представлены детальные характеристики. Редактор набора фильтров — ещё один интересный инструмент для контроля трафика.

Важно! В активном окне отображено название фильтра, статус, лимит, пакеты. Можно обнулить счетчики или почитать комментарии.

Блок интернета от детей

Блокирование интернета от детей может производиться через программы. Иногда помогает просто отключить роутер. Тогда выход в сеть невозможен, но ребенок способен догадаться о решении проблемы. Преимущество программ кроется в том, что они способны закрывать определённые ресурсы, ограничивать нежелательные контент.

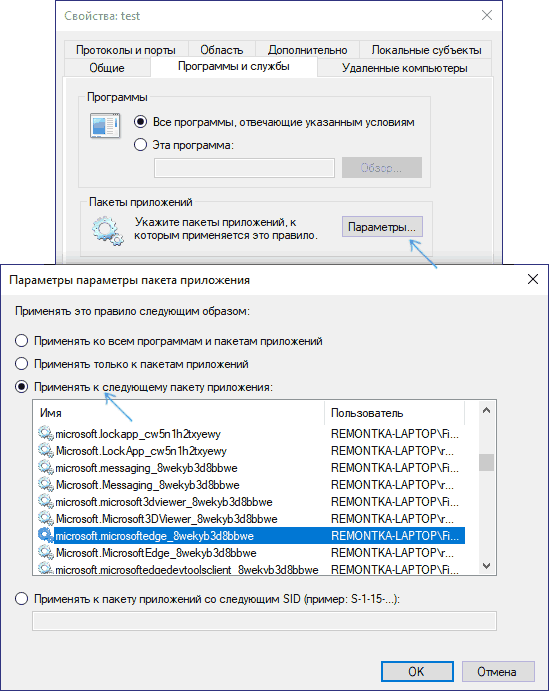

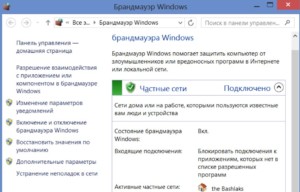

Windows Firewall Control — это одна из лучших программ, которая расширяет функции брандмауэра Windows. Работа возможна на ПК с операционной системой 7, 8, 10.

Картинка 10 Программа Windows Firewall Control

Особенности Windows Firewall Control:

- запрет отдельных сайтов;

- русский интерфейс;

- размер всего 2.2 Мб;

- отображение состояния брандмауэра;

- добавление задач;

- параметры программы;

- показан список изменений.

Важно! Искать приложение можно через поисковик по категории Firewall.

InternetOff — это простая утилита, которая является бесплатной, её можно скачать на компьютер. Предусмотрена поддержка систем Vista, XP, Windows 7-10. Чаще всего встречается английский интерфейс, поэтому необходимо ознакомиться с инструкцией. При входе в программу надо ввести имя, придумать пароль.

Запрещать доступ к сети можно на определенное время. Для этого используется функция Turn off the internet. В случае необходимости действие можно отклонить. В сети доступна обновлённая версия 3.0.1. Разработчиком продукта является компания Crystal Rich Ltd. Искать программу целесообразно по категории «контроль трафика».

Советы

При блокировке интернета лучше придерживаться советов экспертов:

- доверять проверенным разработчикам программам;

- использовать проверку на вирусы;

- придерживаться инструкции;

- в первую очередь использовать брандмауэр.

Предупреждения

При скачивании сторонних приложений для блокировки интернета могут возникнуть проблемы с компьютером. Даже после отмены действий доступ к сети может быть ограничен. В этом случае рекомендуется сделать перезапуск ПК. При переходе в брандмауэр и выполнении инструкции не стоит забывать про сохранение настроек.

Необходимо запоминать все действия, которые выполнены, чтобы в дальнейшем иметь возможность их отменить. При отключении определенного соединения учитывается тип операционной системы. Сдавать фальшивый прокси-сервер рекомендуется в последнюю очередь.

Выше рассмотрено, как заблокировать интернет на ПК. Для этого можно использовать инструменты Windows, сторонние программы. Лучше учитывать советы экспертов и предостережения.

Подгорнов Илья ВладимировичВсё статьи нашего сайта проходят аудит технического консультанта. Если у Вас остались вопросы, Вы всегда их можете задать на его странице.

Подгорнов Илья ВладимировичВсё статьи нашего сайта проходят аудит технического консультанта. Если у Вас остались вопросы, Вы всегда их можете задать на его странице.Похожие статьи

Владимир Путин распорядился сделать интернет бесплатным для всех

Как известно, с каждым днем интернет становится все более значимой частью жизни десятков миллионов россиян, и у этого конечно же есть свои собственные причины, и таких очень много. Все больше различных государственных органов предоставляют россиянам услуги именно через глобальную сеть, что приводит к необходимости ее использовать, но деньги на это есть далеко не у всех. На фоне всей этой ситуации сегодня, 15 января 2020 года, российский президент Владимир Путин распорядился сделать интернет бесплатным для всех, а называется новый проект «Доступный интернет». Глава государства поручил заняться этим вопросам чиновникам, чтобы они оперативно подготовили необходимые поправки в российское законодательство.

В рамках данного проекта жители России смогут совершенно бесплатно, то есть за государственный счет, посещать определенные веб-сайты, но точного перечня тех, на которые окажется возможно заходить без денежных затрат, пока что нет. Глава государства хочет предоставить всему населению страны бесплатный доступ к социально значимым отечественным интернет-ресурсам, при помощи которых граждане смогут читать новости, «общаться» с государством, получать важную информацию, а также совершать иные действия. Суть новшества в том, что для доступа к каким-либо важным ресурсам и сервисам не придется платить абонентскую плату, либо же оплачивать интернет-трафик. Доступ к таким должен всегда и везде быть бесплатным вне зависимости от того, платит россиянин за интернет или же нет.

Например, если сейчас какой-нибудь пенсионер, чтобы использовать интернет и все эти государственные ресурсы, должен подключить и оплачивать себе определенный тарифный план, то уже вскоре делать этого ему не придется, потому что доступ к социально значимым ресурсам ему будет предоставляться бесплатно, но на каких именно условиях, к сожалению, пока что точно неизвестно, потому что данных на этот счет нет. Также не совсем понятно, кто именно будет предоставлять жителям России доступ к глобальной сети, ведь вне зависимости от того, будет клиент платить деньги, либо же нет, требуется прокладывать кабель и устанавливать специальное оборудование. Очевидно, что интернет-провайдеры заниматься таким себе в убыток не станут.

Проект «Доступный интернет», как заявил президент РФ Владимир Путин, станет конкретным преимуществом России, однако когда именно он будет реализован пока что неизвестно. Учитывая, какую важность ему придал глава государства, почти наверняка данный проект разработают уже в ближайшие несколько месяцев, после чего его вынесут на обсуждение и примут на уровне закона, когда и станет понятно, за чей счет будет происходить предоставление бесплатного доступа к части интернета. Новшество, конечно, является крайне важным для десятков миллионов россиян, которые смогут использовать глобальную сеть, пускай и в ограниченных объемах, не отдавая за это ни одной копейки из своего кармана, вне зависимости от своего финансового положения.

Ранее стало известно о том, что Владимир Путин поднял всем россиянам зарплату с 1 января.

До 22 декабря включительно у всех желающих есть возможность совершенно бесплатно получить спортивный браслет Xiaomi Mi Band 4, потратив на это всего 1 минуту своего личного времени.

Присоединяйтесь к нам в Twitter, Facebook, ВКонтакте, YouTube, Google+ и RSS чтобы быть в курсе последних новостей из мира технологий будущего.

Как и зачем защищать доступ в Интернет на предприятии — часть 1 / Cisco corporate blog / Habr

Сегодня мы с вами цинично поговорим о старой-доброй задаче – защите сотрудников и их рабочих станций при доступе к Интернет-ресурсам. В статье мы рассмотрим распространённые мифы, современные угрозы и типовые требования организаций по защите веб-трафика.Если из всей статьи вы запомните всего один факт, то знайте – на сайтах для взрослых шанс подцепить зловреда в десятки раз меньше, чем на обычных Интернет-ресурсах.

На сегодняшний день большинство российских компаний уже предоставляют сотрудникам доступ в Интернет с рабочих компьютеров. Отстают в этом плане обычно государственные организации, силовые ведомства и компании, обрабатывающие большой объём персональных данных. Но даже в таких организациях всегда есть отдельные сетевые сегменты или рабочие станции, подключенные к Интернет.

Не предоставлять сотрудникам доступ в Интернет давно считается дурным тоном. Около трети кандидатов просто не придут к вам работать, узнав, что у вас отсутствует или сильно ограничен доступ в Интернет, так как считают его такой же необходимостью как чистая вода и вентиляция. Особенно это актуально для сегодняшнего поколения 20-25 летних, которые со школьной скамьи привыкли что любую информацию можно оперативно найти в поисковике, а обновления в социальных сетях следует проверять никак не реже чем в полчаса.

Довольно вступлений, переходим к мифам.

Миф #1 Если не ходить по сайтам для взрослых, то всё будет в порядке

Как бы не так. Согласно отчёту Symantec’s Internet Security Threat Report всего 2.4% сайтов для взрослых распространяют зловредов, что в разы меньше по сравнению с блогами, новостными порталами и интернет-магазинами.

Достаточно вспомнить примеры со взломом сайтов New York Times, NBC, РЖД, портала «Ведомости», сайтов грузинского правительства, TechCrunch Europe и других, со страниц которых распространялись вирусы и осуществлялись фишинговые атаки.

С другой стороны — вы как ответственный сотрудник можете принять волевое решение не посещать сайты скользкой тематики, но смогут ли устоять ваши коллеги? Совладают ли они с соблазном кликнуть по ссылке в «нигерийском письме» или нажать на баннер с сообщением о выигрыше 100500 тысяч долларов?

Миф #2 Даже если я и попаду на заражённый сайт, то антивирус меня спасёт

Шанс есть, но он очень мал. Перед выходом в свет создатели зловредов проверяют, что их творения не обнаруживаются текущими версиями антивирусов. После обнаружения первых версий зловреда у антивирусных аналитиков уходит от 6 до 24 часов на его исследование и разработку сигнатуры. Скорость распространения сигнатур и патчей для уязвимого ПО зависит исключительно от вашей инфраструктуры, но счёт как правило идёт на дни и недели. Всё это время пользователи уязвимы.

Миф #3 Решение по защите хостов умеет фильтровать категории сайтов по рискам и этого достаточно

Обратите внимание что сами же антивирусные вендоры предлагают выделенные специализированные решения по защите веб-трафика. Хостовые решения возможно и обладают базовым функционалом по фильтрации веб-сайтов по категориям и рискам, но им не под силу хранить локально базу вредоносных сайтов и динамически обновлять её без ущерба производительности. Хостовый подход к решению задачи также не применим для компаний, в которых не все рабочие станции включены в домен и/или не управляются централизованно.

Миф #4 Если подцепить вирус, то ничего страшного не произойдёт

Современные зловреды действительно более гуманны по сравнению со своими собратьями из 90-х – чаще всего они стараются минимально влиять на жертву, планомерно получая команды от мастера, рассылая спам, атакуя веб-сайты и крадя ваши пароли от банк-клиентов. Кроме них есть и более агрессивные виды – криптолокеры, шифрующие всё содержимое жёсткого диска и требующие выкуп, «порнобаннеры», показывающие непотребства и требующие отправки очень дорогой СМС, сетевые черви, выводящие сеть из строя, не говоря уже про целенаправленные атаки.

Представьте, что всё это может произойти с любым компьютером или сервером вашей организации. Согласитесь, неприятно потерять или допустить утечку всех данных с компьютера юриста, главного бухгалтера или директора. Даже выход из строя отдельных узлов вашей инфраструктуры на время лечения или перезаливки рабочей станции может нанести ущерб бизнесу.

Надеюсь, что краски достаточно сгустились и самое время перейти к описанию типовых задач и требований к идеальному решению по защите веб-трафика. Пока я намеренно не употребляю названия продуктов или устройств так как задачу можно решить различными способами.

Требования к техническим решениям

Фильтрация Интернет-ресурсов по репутации

Решение должно предоставлять возможность блокировки доступа к заведомо вредоносным веб-сайтам или их отдельным разделам. При этом информация об уровне риска подтягивается из облачного центра аналитики и динамически обновляется раз в несколько минут. В случае если сайт недавно появился, то решение должно иметь возможность самостоятельно проанализировать контент и принять решение о степени опасности.

Администратору остаётся только определить допустимый уровень риска и, к примеру, блокировать все сайты с репутацией меньше шести по шкале от -10 до +10.

По категориям и репутации должны разбиваться не только сайты, но и их подразделы и отдельные элементы страниц. К примеру, на самом популярном сайте с прогнозами погоды есть ссылки на сомнительные ресурсы, предлагающие похудеть, перестав есть всего один продукт, или узнать, как Пугачёва родила двойню. В данном случае сотрудникам следует оставить доступ к основному сайту и блокировать отображение сомнительных частей веб-страницы.

Фильтрация Интернет-ресурсов по категориям (URL-фильтрация)

Должна быть возможность заблокировать доступ к отдельным категориям сайтов, к примеру, к файлообменникам, онлайн-казино и хакерским форумам. Информация о категориях также должна подтягиваться из облачного центра аналитики. Чем больше категорий понимает устройство и чем достоверней они определены, тем лучше.

Также стоит обратить внимание на скорость реагирования центра аналитики на ваши запросы по изменению категорий веб-сайтов. Сайты, которые в рабочих целях используют ваши сотрудники, могут быть неправильно отнесены в заблокированную категорию. Возможна и обратная ситуация, когда сайт не отнесён в заблокированную категорию. Данные трудности можно решать и вручную, добавляя отдельные ресурсы в white list или black list, но такой подход неприменим если придётся делать это каждый день, да ещё и на нескольких устройствах.

Отдельного внимания заслуживает тема поддержки кириллицы и правильности классификации русскоязычных сайтов. Как правило западные вендоры не уделяют им должного внимания. К счастью подразделения компании Ironport, разрабатывавшей решения по защите веб-трафика и приобретенной компанией Cisco располагаются в/на Украине, так что озвученные выше проблемы отсутствуют.

Сканирование загружаемых файлов

Должна быть возможность сканировать потенциально опасные файлы антивирусными движками перед тем как отдавать их конечным пользователям. В случае если таких движков несколько, то это несколько повышает шансы обнаружения зловредов. Также вы реализуете принцип эшелонированной обороны и снижаете шансы заражения в случае если на конечном хосте антивирус отключен, не обновлён или попросту отсутствует.

Верхом совершенства по анализу потенциальных зловредов является использование движка Advanced Malware Protection (AMP) или аналогов для защиты от целенаправленных атак. В таких атаках вредоносные файлы разработаны специально для нескольких организаций, не распространены в Интернете и как правило ещё не попали в ловушки антивирусных вендоров. Центры аналитики VRT Sourcefire и SIO Cisco проверяют встречался ли ранее именно этот файл в ходе атаки в другой организации, и если нет, то тестирует его в песочнице, анализируя выполняемые действия. Ранее мы писали про AMP на Хабре

Полезной также будет возможность фильтровать файлы по расширениям и заголовкам, запрещая исполняемые файлы, зашифрованные архивы, аудио и видеофайлы, файлы .torrent, magnet-ссылки и т.п.

Понимание приложений и их компонентов

Традиционные списки контроля доступа на межсетевых экранах уже практически не спасают. Десять и более лет можно было быть относительно уверенными что порты TCP 80 и 443 используются только для доступа в Интернет через веб-браузер, а TCP 25 для отправки электронной почты. Сегодня же по протоколу HTTP и 80 порту работают Skype, Dropbox, TeamViewer, torrent-клиенты и тысячи других приложений. Англоязычные коллеги называют эту ситуацию «HTTP is new TCP». Многие из этих приложений можно использовать для передачи конфиденциальных файлов, видеопотоков и даже удалённого управления рабочими станциями. Естественно это не те виды активности, которые мы рады видеть в корпоративной сети.

Здесь нам может помочь решение, ограничивающее использование приложений и их отдельных компонентов. К примеру, разрешить Skype и Facebook, но запретить пересылку файлов и видео-звонки. Также будет полезно запретить как класс все приложения для p2p обмена файлами, анонимайзеры и утилиты для удалённого управления.

Определение приложений осуществляется на основе «сигнатур приложений», которые автоматически обновляются с сайта производителя. Огромным плюсом является возможность создавать «сигнатуры приложений» самостоятельно или подгружать их в открытом виде с сайта community. Многие производители разрабатывают «сигнатуры приложений» только своими собственными силами и зачастую не успевают следить за обновлениями российских приложений или просто ими не занимаются. Само собой, они вряд ли возьмутся за разработку сигнатур для отраслевых приложений или приложений собственной разработки.

Обнаружение заражённых хостов на основе устанавливаемых соединений

Как показывает практика многие компьютеры могут являться членами ботнетов на протяжении нескольких лет. Гонка вооружений вышла на такой уровень, что зловреды не только подтягивают обновления своих версий с центра управления, но и латают дыры в ОС и приложениях, через которые они попали на компьютер, чтобы предотвратить появление конкурентов. Далеко не все антивирусные решения способны установить факт заражения, учитывая, что такие зловреды работают на очень низком уровне, скрывают свои процессы, соединения и существования в целом от антивируса.

Здесь нам на помощь приходят решения, которые анализируют трафик от рабочих станций к центрам управления ботнетами в Интернете. Основным способом обнаружения является мониторинг подключений к серверам в «чёрных списках» — уже известным центрам управления ботнетами, «тёмным» зонам Интернета и т.п.

Если же это таргетированная атака или пока неизвестный ботнет, то обнаружение осуществляется с помощью поведенческого анализа. К примеру сессии «phone home» между зомби и мастером можно отличить по шифрованию содержимого, малому объёму переданных данных и длительному времени соединения.

Гибкие политики разграничения доступа

Практически все современные средства защиты имеют возможность назначать политики не только на основании IP-адресов, но и на основе учётных записей пользователей в AD и их членства в группах AD. Рассмотрим пример простейшей политики:

- Доступ в Интернет получают все доменные пользователи с компьютеров, включённых в домен и корпоративных планшетов

- За исключением пользователей, входящих в доменные группы «Операторы колл-центра» и «Без доступа в Интернет»

- Со скоростью не более 512 Кбит на сотрудника

- Всем сотрудникам запрещён доступ к категориям «Онлайн-казино», «Поиск работы» и «Сайты для взрослых»

- За исключением группы «Руководство»

- Всем сотрудникам запрещён доступ к сайтам с репутацией менее шести

- Использование социальных сетей и сервисов потокового видео запрещено всем сотрудникам, за исключением группы «отдел маркетинга и связей с общественностью»

- Просмотр видео ограничен по скорости до 128Кбит/с

- Запрещено использование всех игровых приложений, за исключением игры, созданной компанией

- Запрещено использование torrent-клиентов, интернет-мессенджеров и утилит для удалённого администрирования

- Сканировать загружаемые файлы двумя из трёх антивирусных движков, за исключением файлов .AVI

- Запретить загрузку файлов .mp3 и зашифрованных архивов

Как показывает практика во многих компаниях возникают организационные трудности, не позволяющие сразу же начать ограничивать доступ к Интернет-ресурсам. Формализованная политика или отсутствует или на практике для неё слишком много исключений в виде привилегированных сотрудников и их друзей. В таких случаях стоит действовать по принципу 80/20 и начать с минимальных ограничений, к примеру, заблокировать сайты с самым высоким уровнем риска, отдельные категории и сайты, заведомо не относящиеся к рабочим обязанностям. Также помогает установка решения в режиме мониторинга и предоставление отчётов по использованию Интернет-ресурсов руководству компании.

Перехват и проверка SSL трафика

Уже сегодня многие почтовые сервисы и социальные сети шифруют свой трафик по умолчанию, что не позволяет проанализировать передаваемую информацию. По данным исследований зашифрованный SSL-трафик в 2013 году составлял 25-35% от общего объёма передаваемых данных, и доля его будет только увеличиваться.

К счастью, SSL-трафик от пользователя к Интернет-ресурсам можно расшифровывать. Для этого мы подменяем сертификат сервера на сертификат устройства и терминируем соединение на нём. После того как запросы пользователя проанализированы и признаны легитимными – устройство устанавливает новое зашифрованное соединение с веб-сервером от своего имени.

Расшифровка трафика может осуществляться как на том же узле, что производит анализ и фильтрацию, так и на выделенном специализированном устройстве. При выполнении всех задач на одном узле производительность само собой снижается, иногда в разы.

Дополнительные требования

Для того чтобы проект по защите веб-трафика состоялся крайне полезно показать руководству и преимущества, не относящиеся напрямую к безопасности:

- Квотирование трафика по времени и пользователю, к примеру, не более 1Гб трафика в месяц или не более двух часов в Интернете в день

- Ограничение полосы пропускания для отдельных сайтов, их частей или приложений, например, ограничение в 100Кбит/с при загрузке потокового видео или аудио

- Кэширование веб-трафика – позволит как ускорить скорость загрузки популярных сайтов, так и сэкономить трафик при многократной загрузки одних и тех же файлов

- Шейпинг канала – равномерное распределение полосы пропускания и приоритезация между всеми пользователями

Крайне важно также понять подходит ли рассматриваемое решение именно для вашей организации, здесь стоит обратить внимание на:

- Single sign on – прозрачная авторизация пользователей без дополнительного ввода логина/пароля, в том числе для смартфонов и планшетов

- Поддержку нескольких способов интеграции в вашу существующую инфраструктуру

- Возможность установки решения как в виде специализированных аппаратных устройств, так и виртуальных машин

- Централизованное управление как самими устройствами, так и их политиками

- Централизованная отчётность по всем устройствам с возможностью создания пользовательских отчётов

- Возможность делегировать администрирование отдельных регионов, функций или политик другим администраторам

- Производительность решения

- Наличие штатной функциональности по журналированию соединений и предотвращению утечек (DLP) или возможность интеграции с внешними DLP-решениями

- Возможность интеграции с SIEM-системами

- Модель лицензирования – по пользователям или устройствам или IP-адресам или пропускной способности

- Стоимость продления годовых подписок

Естественно невозможно рассказать про всё в одной статье и вот некоторые темы которые не были затронуты:

- Проверка членства в домене, наличия антивируса и обновлений ОС перед предоставлением доступа в Интернет

- Как защищать сотрудников, которые чаще бывают в командировках, чем в офисе

- Какие сложности возникают при защите веб-трафика рабочих станций со сменными сотрудниками, виртуальных рабочих станций (VDI), планшетов и смартфонов

- В каких случаях дешевле и удобнее использовать облачный сервис для фильтрации веб-трафика

- Стоит ли пытаться реализовать аналогичную функциональность на базе Squid и других open source решений

В следующей статье планируется рассказать с помощью каких решений Cisco и как можно решить вышеперечисленные задачи.

Надеюсь, что статья была для вас полезна, буду рад услышать дополнения и пожелания по поводу новых тем в комментариях.

Stay tuned 😉

Ссылка на продолжение статьи

Как заблокировать программе доступ в Интернет

windows | интернет | программы

Если по какой-либо причине вам потребовалось заблокировать определенной программе Windows 10, 8.1 или Windows 7 доступ в Интернет, сделать это сравнительно просто, причем возможно использование как встроенных функций системы, так и сторонних бесплатных утилит для установки соответствующих ограничений.

Если по какой-либо причине вам потребовалось заблокировать определенной программе Windows 10, 8.1 или Windows 7 доступ в Интернет, сделать это сравнительно просто, причем возможно использование как встроенных функций системы, так и сторонних бесплатных утилит для установки соответствующих ограничений.

В этой инструкции несколько способов запретить доступ к Интернету выбранных программ Windows: с помощью брандмауэра Windows вручную и простой утилиты для автоматизации этого процесса, а также с использованием стороннего файрвола. Также может быть интересно: Как заблокировать запуск программы в Windows.

Блокировка доступа программы в Интернет в брандмауэре Windows

Брандмауэр Windows — один из самых простых способов заблокировать программе доступ к Интернету, не требующий установки каких-либо сторонних средств. Шаги для блокировки будут следующими:

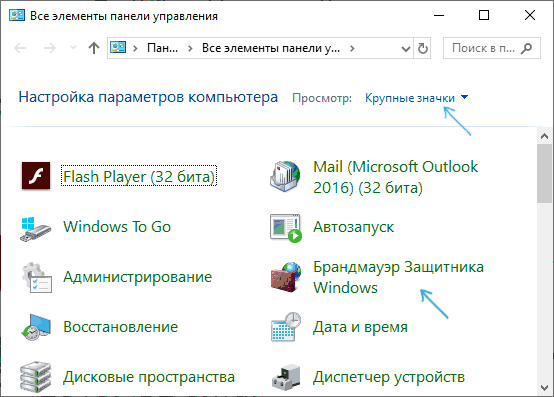

- Откройте панель управления (в Windows 10 это можно сделать, используя поиск в панели задач), переключите поле просмотр на «Значки», а затем откройте пункт «Брандмауэр Защитника Windows» или просто «Брандмауэр Windows».

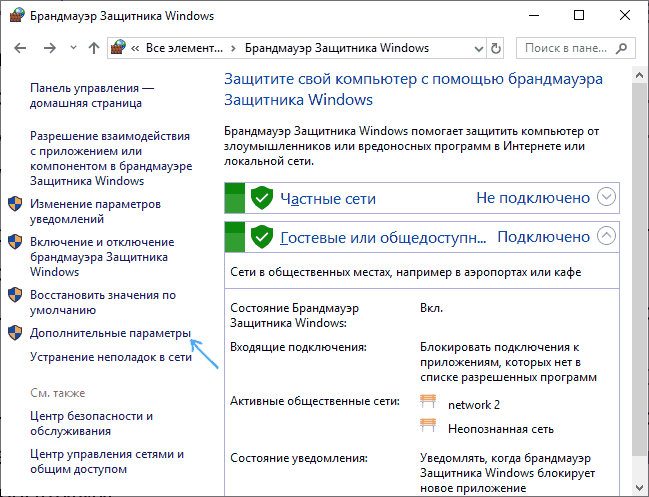

- В открывшемся окне, слева, нажмите «Дополнительные параметры».

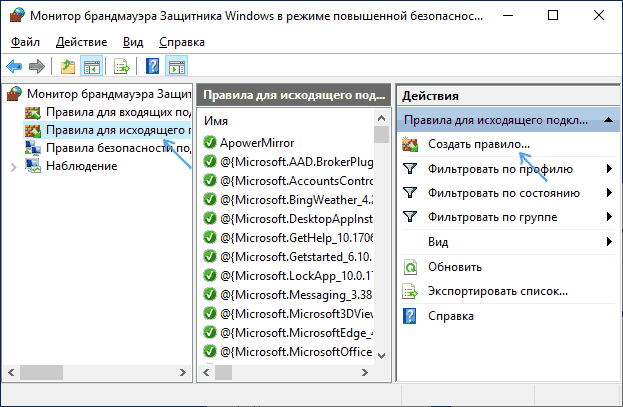

- Откроется окно брандмауэра в режиме повышенной безопасности. В левой панели выберите «Правило для исходящего подключения», а в правой — «Создать правило».

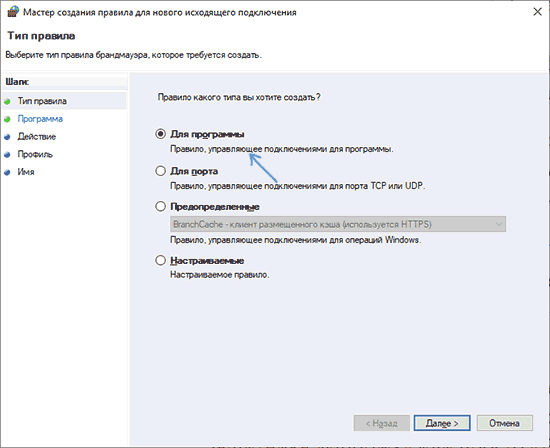

- Выберите «Для программы» и нажмите «Далее».

- Укажите путь к исполняемому файлу программы, которой нужно запретить доступ в Интернет.

- В следующем окне оставьте отмеченным пункт «Блокировать подключение».

- В следующем окне отметьте, для каких сетей выполнять блокировку. Если для любых — оставьте отмеченными все пункты.

- Укажите понятное для вас имя правила (это поможет его найти, если в будущем вы захотите снять блокировку) и нажмите «Готово».

- При желании можно проверить, сработала ли блокировка: как видите, у меня сработало.

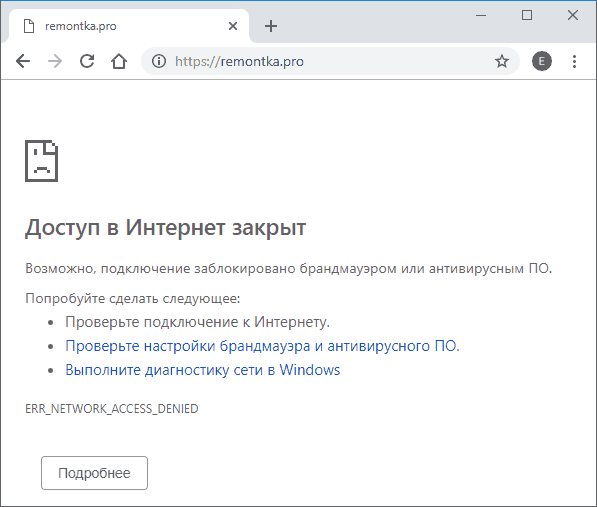

Это не единственный возможный метод с помощью встроенного брандмауэра. Есть ещё один подход, который позволит легко заблокировать доступ в Интернет выбранным приложениям из Магазина Windows 10, не вводя вручную пути к ним:

- Создайте правило для всех программ, выбрав соответствующий пункт на 5-м шаге вышеприведенной инструкции.

- После создания правила, найдите его в списке, нажмите по нему мышью дважды, а затем на вкладке «Программы и службы» нажмите по кнопке «Параметры» в пункте «Пакеты приложений», отметьте «Применять к следующему пакету приложений» и укажите в списке то приложение, для которого нужно заблокировать доступ в Интернет. Например, у меня на скриншоте блокируется Edge.

- Примените сделанные настройки и проверьте их работоспособность.

В целом всё очень просто, но существует возможность даже более быстрой настройки запрета.

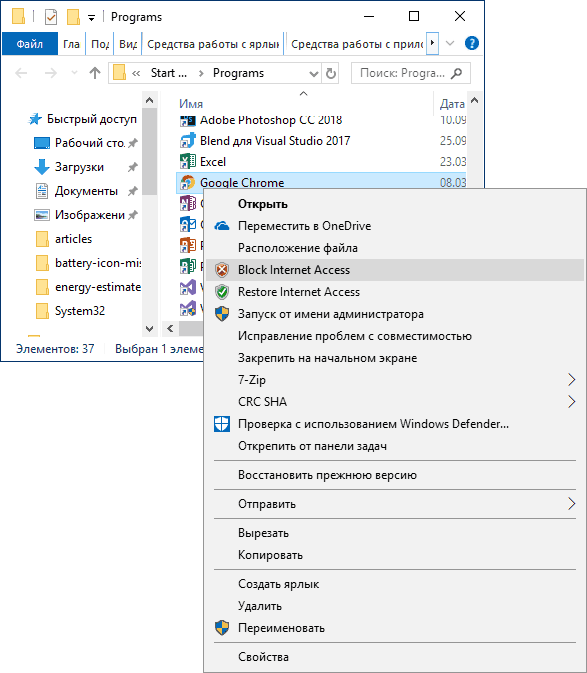

Автоматическое создание правил брандмауэра в Winaero OneClickFirewall

Winaero OneClickFirewall — простая бесплатная утилита для Windows, которая упрощает включение и отключение блокировки доступа программ к Интернету:

- Скачайте программу с официального сайта https://winaero.com/download.php?view.1886 и установите её на компьютер.

- Сразу после этого в контекстном меню ярлыков и программ появятся пункты «Block Internet Access» (заблокировать доступ в Интернет) и «Restore Internet Access» (восстановить доступ).

При этом, блокируя доступ, эта утилита использует тот же механизм, что и при ручном создании правил в брандмауре Windows, просто автоматизирует это.

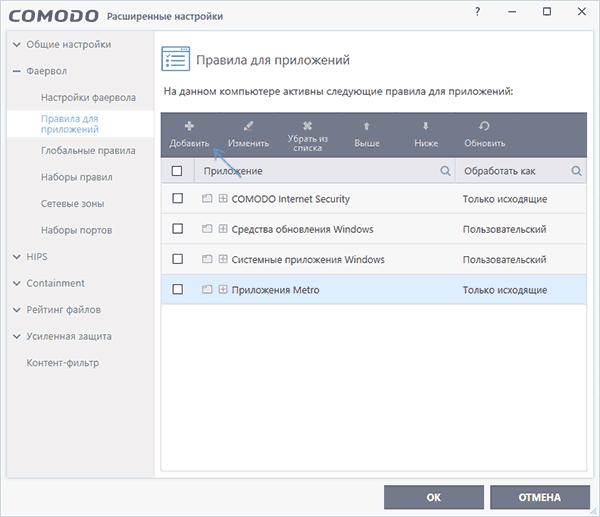

Comodo Firewall

Помимо встроенных системных утилит Windows, вы можете воспользоваться и сторонними решениями, одно из них — Comodo Firewall, доступный в том числе и в бесплатной версии на официальном сайте https://personalfirewall.comodo.com/ (если у вас есть сторонний антивирус, будьте осторожны, он может конфликтовать с продуктом от Comodo, лучше воспользуйтесь уже имеющимися возможностями).

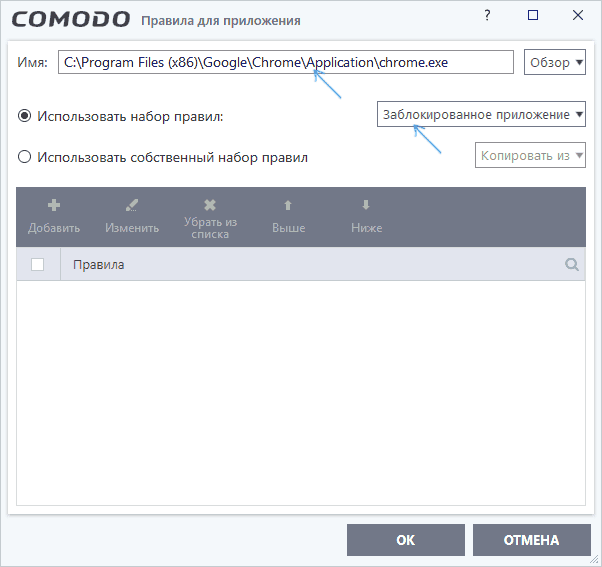

После установки файрвола, выполните следующие шаги для блокировки программе доступа к сети:

- Зайдите в настройки и откройте пункт Фаервол — Правила для приложений. Нажмите кнопку «Добавить».

- Нажмите «Обзор» и укажите файл программы или группу файлов (например, все приложения Metro/UWP, все браузеры) для которых нужно создать правило.

- Выберите пункт «Использовать набор правил», а затем — «Заблокированное приложение».

Примените настройки, после этого выбранная программа будет заблокирована. При необходимости разблокировать доступ, нажмите кнопку «Разблокировать приложение» в главном окне Comodo Firewall, отметьте программу и нажмите «Разблокировать».

В завершение ещё два нюанса:

- Если вы блокируете программе доступ к сети с целью отключения обновлений или каких-то функций, учитывайте, что у некоторого ПО для этих целей служит не основной исполняемый файл, который вы запускаете, а вспомогательные .exe файлы или отдельные службы. Часть для них уже есть правила в брандмауэре Windows и их достаточно найти и изменить.

- Если вы устанавливаете запреты в целях родительского контроля, возможно, лучше будет использовать иные средства, см. Родительский контроль Windows 10.

А вдруг и это будет интересно:

Безопасный и комфортный доступ в интернет или как защитить свою сеть от интернет угроз без неудобств

Слушая недавнее интервью уважаемого Евгения Касперского на RussiaToday, где он выразил мысль о том, что скоро большинство сотрудников компаний не будет иметь доступа в интернет, я вспомнил о практике многих компаний полностью отделяющих внутреннюю сеть от интернета, предоставляя доступ к интернету только с отдельно выделенных компьютеров, и решил изложить свои мысли по данному аспекту информационной безопасности.Практика полного разделения локальной сети и доступа в интернет достаточно правильная и, по мнению многих ИТ специалистов, является единственным 100% способом защиты корпоративных данных. Однако, данный способ, помимо больших затрат на его реализацию, имеет еще один весьма существенный недостаток, а именно неудобство использования интернета. Отсутствие комфортного доступа к интернету влечет за собой не только прямые потери в виде снижения эффективности работы сотрудников, но и косвенные, такие как снижение лояльности сотрудников и престижа работы, что является прямой причиной роста затрат компании.

Типичная схема подобной сети выглядит так:

Данная схема полностью отделяет рабочие места от сети интернет и даже в случае попадания трояна на компьютер сотрудника он не сможет передать украденную информацию в интернет. Также сеть, построенная по такой схеме, предотвращает несанкционированное распространение конфиденциальной информации сотрудником компании через интернет.

И все же, при всей безопасности данная схема имеет существенный недостаток – это отсутствие гибкости и комфортной работы, так как возможны только два состояния: у сотрудника или совсем нет доступа в интернет, или он есть на отдельной машине.

Чтобы решить эти проблемы и позволить сотруднику полноценно работать, есть интересное решение в виде виртуализации приложений, у Microsoft данная технология называется App-V.

Microsoft Application Virtualization (App-V) технлогия позволяющая сделать программы доступными для пользовательских компьютеров без необходимости устанавливать их непосредственно на эти компьютеры. Благодаря процессу, называемому виртуализацией приложений, который позволяет каждому приложению работать в собственной автономной виртуальной среде на клиентском компьютере. Виртуализированные приложения изолированы друг от друга. Это позволяет избежать конфликтов между приложениями, но они по-прежнему могут взаимодействовать с клиентским компьютером.

Осуществляется это следующим образом: в DMZ устанавливаем терминальный сервер, на который разрешаем интернет-трафик, настраиваем интернет-браузер как виртуальное приложение, запрещаем использование буфера и использование локальных ресурсов через RDP. Также в DMZ настраиваем Remote Desktop Gateway и разрешаем доступ к нему по https из сети компании.

Примерная схема:

Итак, что мы имеем в итоге:

Пользователи компании, изолированные внутренней сетью от интернета, заходят на внутреннюю веб-страницу сервиса RDG, на которой опубликован интернет–браузер или запускают RDP файл.

Пройдя аутентификацию, при наличии достаточных прав, пользователь запускает браузер, работа которого для пользователя неотличима от работы браузера на его локальной машине. Реально же браузер работает на терминальном сервере, может только выводить информацию на монитор и получать команды с клавиатуры и мыши, не имея доступа к другим ресурсам пользовательского компьютера или локальной сети. Таким образом, при вполне комфортной работе, мы получаем полностью изолированный от компьютера и внутренней сети браузер с доступом в интернет.

Ссылки по статье:

Application Virtualization

Remote Desktop Gateway

C уважением коллектив компании Servilon.ru Servilon.com

Сеть без доступа к интернету — что делать и как исправить

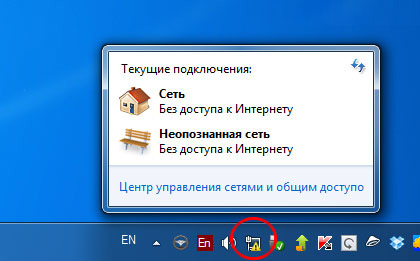

Компьютеры прочно вошли в нашу жизнь, и доступ к интернету сегодня для многих уже является насущной необходимостью. Современное оборудование и операционные системы становятся всё более интеллектуальными, и у пользователя всё реже возникает необходимость что-либо делать для настройки. Однако изредка такая необходимость возникает. Сегодня мы расскажем вам, как решить проблему, если компьютер сообщает, что вы подключены к сети без доступа к интернету, а возле значка подключений видите жёлтый треугольник с восклицательным знаком.

Почему возникает ошибка

Операционные системы Microsoft, начиная с Windows 7, постоянно проводят мониторинг сетевых подключений, и коль скоро глобальная сеть недоступна, сразу же сообщают об этом. Причин, по которым на компьютере может отсутствовать подключение к Internet, не так и мало. Таковыми могут быть проблемы у провайдера, неверная настройка оборудования со стороны пользователя или сбои в работе сетевых протоколов. Сегодня получает всё большее распространение новый протокол IPv6, но процент его ещё совсем невелик, уж тем более в домашних сетях, поэтому основное внимание будет уделено старой версии — IPv4.

Подключение через роутер по сетевому кабелю без доступа к интернету

Неполадки у провайдера

Вчера всё работало, а сегодня появилось это предупреждение. Если так произошло у вас без видимых причин, то в большинстве случаев проблема у провайдера. Поэтому, перед тем как что-либо делать самостоятельно, позвоните в техподдержку. Чаще всего происходит повреждение линий передачи данных, проводятся какие-то технические работы или вы просто забыли вовремя пополнить счёт.

Возможно, вы услышите в ответ, что у провайдера всё работает хорошо, тогда нужно проверить свою сеть и, при необходимости, настроить её. Служба поддержки наверняка предложит услуги своего мастера, но, во-первых, его услуги не бесплатны, а во-вторых, за то время, пока мастер к вам доберётся, можно успеть решить проблему самостоятельно.

Проблема с физическим подключением

Не так редки случаи, когда виной всему является частично перебитый сетевой кабель или разболтавшееся подключение в разъёме. А если у вас есть домашние животные или дети, то вероятность такого развития событий возрастает. Даже пользователям Wi-Fi не стоит забывать о том, что к беспроводному роутеру тоже протянут кабель. Проверьте целостность всей проводки — нет ли где-либо сильных перегибов, все ли штекеры плотно вставлены в гнёзда и вставлены ли они туда, куда действительно нужно. При условии, что здесь проблема не обнаружена, переходим к следующему этапу.

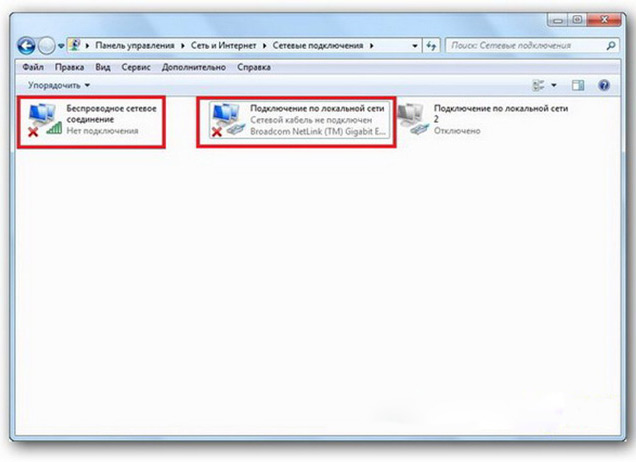

Подключение по локальной сети Windows 7 без доступа к интернету

Если используется роутер

Перезагрузка оборудования

Бывает, что установленный роутер банально зависает. В таком случае помогает его перезагрузка. Для этого достаточно отключить у него питание и через несколько секунд подключить снова. Не помешает одновременно с этим перезапустить и компьютер. Если происходит так, что подобные зависания роутера происходят с раздражающей регулярностью, задумайтесь о покупке нового устройства. Также необходимо попробовать подключить интернет-кабель напрямую к ПК или ноутбуку. При отсутствии результата, для начала разберёмся с компьютером.

Проверяем настройки компьютера

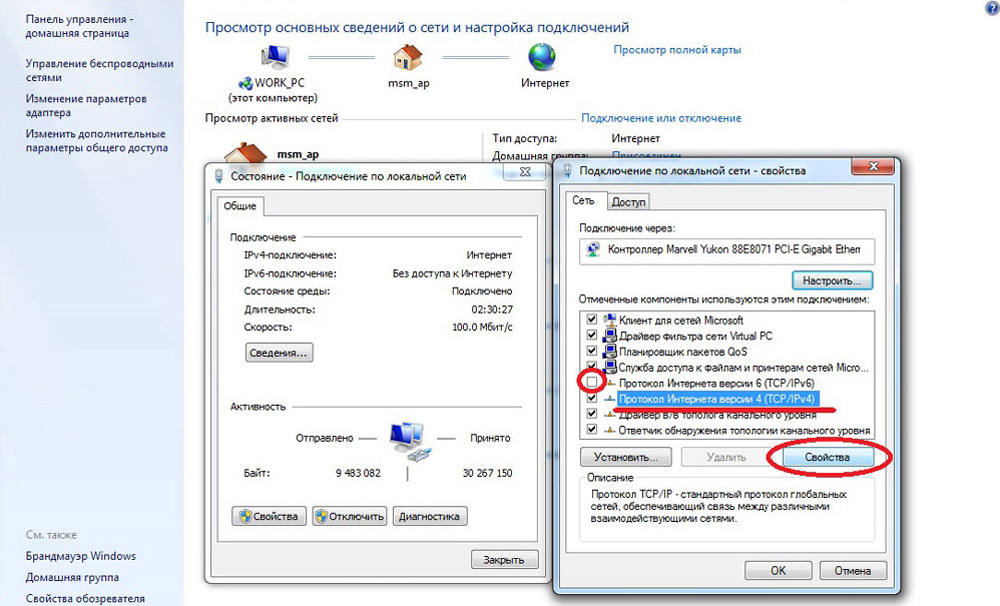

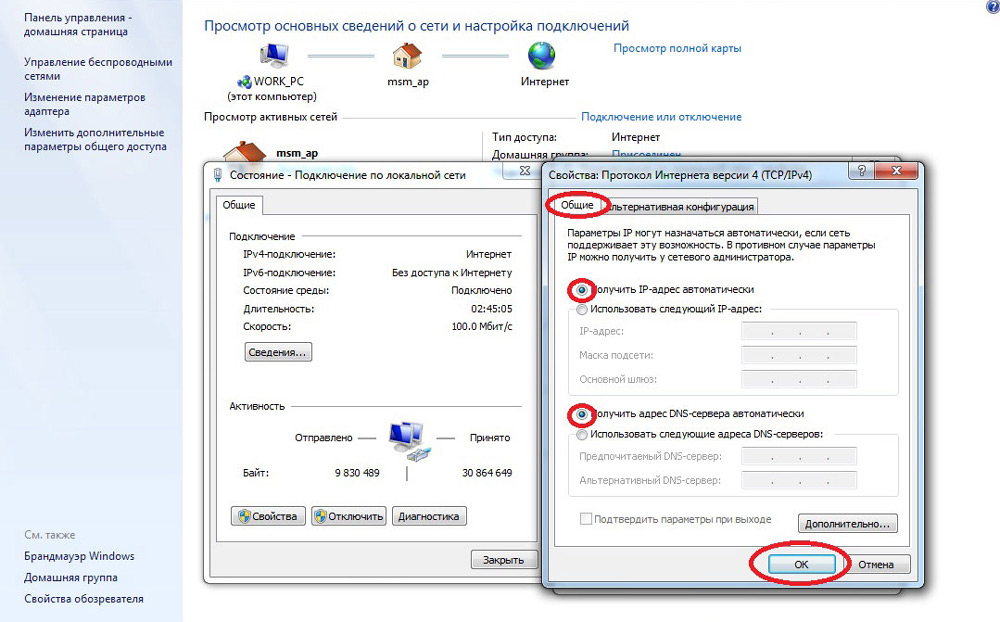

Возможно, что проблема возникла «на ровном месте», тогда вопросов с настройками на компьютере возникнуть не должно, гораздо чаще проблема возникает при начальном конфигурировании или внесении каких-либо изменений в уже работающую сеть. В первую очередь, необходимо проверить правильность IP адреса компьютера, для чего нажмите на клавиатуре одновременно Win+R. Откроется окно «Выполнить». В его строке введите ncpa.cpl и нажимайте OK. Появится окошко сетевых подключений. Может случиться так, что их несколько, но необходимое не будет перечёркнуто красным крестиком и его название схоже с «Подключение по локальной сети» или «Беспроводное подключение» (в случае использования Wi-Fi). Нажмите на нужном подключении правой кнопкой мышки и перейдите в свойства, где в списке будут строки с записями IPv4 и IPv6. Проверьте наличие галочки напротив IPv6, а на IPv4 нажмите дважды. Отметьте пункты автоматического получения настроек и сохраните изменения. Если доступ к Internet не появился, идём дальше.

Настройка подключения по локальной сети в Windows 7

Выясняем адрес роутера

Быть может, в предыдущем окне ничего не пришлось делать, настройки получения адресов протоколов IPv4 и IPv6 автоматические и всё изначально было так, как нужно. Тогда следует только настроить роутер, для чего необходимо знать его адрес. Снова сделайте правый клик на подключении и выберите «Состояние», а затем нажмите «Сведения». В появившемся окне будет несколько строк, нас интересует «Адрес IPv4». Если вы увидите запись вида 192.168.х.х, запомните или запишите то, что указано напротив «DHCP-сервер IPv4» — это и будет его адрес. Может быть так, что компьютер не в состоянии получить настройки автоматически, тогда запись будет иметь вид 169.254.х.х. Выяснить IP роутера можно из документации к нему, либо он указан на корпусе устройства, и чаще всего это 192.168.0.1 или 192.168.1.1. Откройте ваш браузер и введите в адресной строке установленный IP, и, если он верен, появится запрос на ввод логина и пароля.

Свойства “протокола интернета версии 4 (TCP/IPv4)”

Настройка внутренней сети на роутере

После правильного ввода учётных данных, вы попадёте в панель управления маршрутизатором, и дальнейшие действия зависят от модели устройства и его прошивки. Вам необходимо найти управление DHCP-сервером, который отвечает за автоматическое получение устройствами IP адресов и других параметров, необходимых для того, чтобы сеть нормально функционировала. Ищите блоки, в названии которых указано DHCP settings, DHCP-сервер или подобное. Блок будет содержать переключатель со значениями Enable (Разрешить) или Disable (Запретить). Чаще всего, эти настройки находятся в разделе LAN (Сеть). Включите DHCP-сервер, сохраните изменения и перезагрузите роутер. Поле этого, на компьютере появится подключение к Internet.

Проверьте настройки подключения к провайдеру

Не стоит делать поспешные выводы, если предыдущие действия не помогли настроить подключение. Раз сеть всё ещё нормально не работает, проверяем соединение с провайдером, для чего в панели управления маршрутизатором перейдите в соответствующий раздел. Практически у всех производителей эти опции называются WAN или Internet. Вариантов настроек в этом разделе довольно много. Какие предназначены для вас, можно узнать из договора или в техподдержке вашего поставщика услуг.

Переустановка драйверов сетевой карты и проверка файервола

Делать это имеет смысл в том случае, когда вы уверены, что все предыдущие настройки верны, подключение с провайдером установлено, но сеть нормально настроить не получается. Лучшим вариантом будет скачать наиболее свежую версию драйвера с сайта производителя, для чего, похоже, придётся сходить к другу или соседу. При отсутствии такой возможности, вполне подойдёт тот драйвер, который прилагается на установочном диске. После переустановки обязательно перезагрузите ваш компьютер. Здесь необходимо отметить также сбои в драйверах, возникающие из-за установленного программного обеспечения, которое вносит изменения в работу сетевых протоколов на компьютере. Наиболее часто встречающиеся представители — это антивирусы и сетевые экраны. Убедитесь, что подобные программы не установлены, а если имеются, то отключите или удалите их на время проверки, поскольку они могут блокировать соединение.

Замена MAC-адреса сетевой карты

Проблемы с MAC адресами иногда возникают в случаях, когда сеть весьма крупная, но исключить её все же стоит. На вашем компьютере зайдите в диспетчер устройств, для чего нажмите клавиши Win+R, введите devmgmt.msc и кликните на OK. Запустится диспетчер устройств, где нужно найти раздел «Сетевые адаптеры», развернуть его и выбрать сетевую карту, с помощью которой подключён ПК. После двойного клика по ней, в новом окне, на вкладке «Дополнительно» выберите параметр Network address (Сетевой адрес) и впишите в пустое поле справа любые двенадцать цифр. После этого перезагружаемся и смотрим на результат.

Очистка кэша DNS и сброс настроек TCP/IP

Последующие действия сбросят все сетевые настройки для IPv6 и v4, поэтому необходимо выполнять их. Если вы готовы к этому, и сведения обо всех настройках у вас есть (где-то записаны, например), найдите в меню «Пуск» командную строку и запустите её с правами администратора. Вводите в появившемся окне указанные ниже команды, подтверждая ввод нажатием Enter. После отработки каждой команды, перезагружайте компьютер и проверяйте результат.

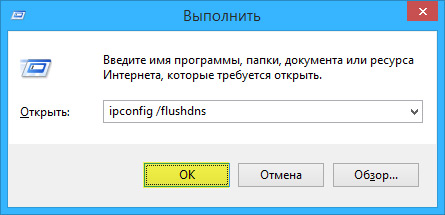

- ipconfig /flushdns

- netsh winsock reset

- netsh int ip reset c:\resetlog.txt — эта команда полностью сбросит все подключения и их придётся настраивать заново!

Очистка кэша DNS c помощью командной строки

У вас установлено прямое подключение к провайдеру

Вариант, когда ваш компьютер подключён напрямую к провайдеру, минуя роутер, в настоящее время встречается всё реже, поскольку число сетевых устройств неуклонно растёт. Но что делать, если у вас именно такое подключение? Устраните возможные проблемы с драйверами так, как это было указано выше, и проверьте корректность настроек подключения. Касательно настроек, лучшим вариантом будет обратиться в техподдержку, поскольку тут вариаций большое множество.

Вообще ничего не помогло

Может быть, вам повезло, и ваш провайдер предоставляет доступ с использованием нового протокола IPv6, настройка которого требует знания некоторых тонкостей. Нужно отметить, что расширение использования IPv6 неизбежно, поскольку адресное пространство предыдущей версии протокола, IPv4 подошло к концу, а глобальная сеть растёт с каждым днём. Раз усилия оказались потрачены, а ваша сеть так и не заработала, то совет только один — вызывайте мастера. Вполне реально, что возникшая проблема нестандартная или для её решения требуется замена/ремонт оборудования.

Доступ в интернет есть, но ошибка остаётся

Такая ситуация вполне может быть. Причины могут быть разными — чаще всего при подключении через прокси-сервер. Однако решение одно. Нажмите Win+R, введите gpedit.msc — так вы попадёте редактор локальных групповых политик. В меню слева переходите по пунктам: Политика «Локальный Компьютер» — Конфигурация компьютера — Административные шаблоны — Система — Управление связью через Интернет — Параметры связи через Интернет. Теперь, в правой части окна найдите и включите «Отключить активное зондирование для индикатора состояние сетевого подключения». В Windows 10 этот параметр называется «Отключить активные проверки работоспособности сетевых подключений». Учтите тот факт, что теперь даже при действительно отсутствующем подключении сообщение появляться не будет.

Заключение

В этой статье собраны наиболее часто встречающиеся проблемы, связанные с ошибкой «Сеть без доступа к интернету» и предложены способы её решения. Надеемся, что материал был вам интересен и помог самостоятельно побороть возникшие трудности.